什么是Devos

Devos是Phobos勒索软件家族的一部分 。与大多数此类程序一样,Devos 通过加密来阻止对文件的访问、更改文件名并向受害者提供有关如何恢复其文件的说明。该勒索软件通过添加受害者的 ID、开发者的电子邮件地址并将“ .Devos ”扩展名附加到文件名来重命名所有加密文件。

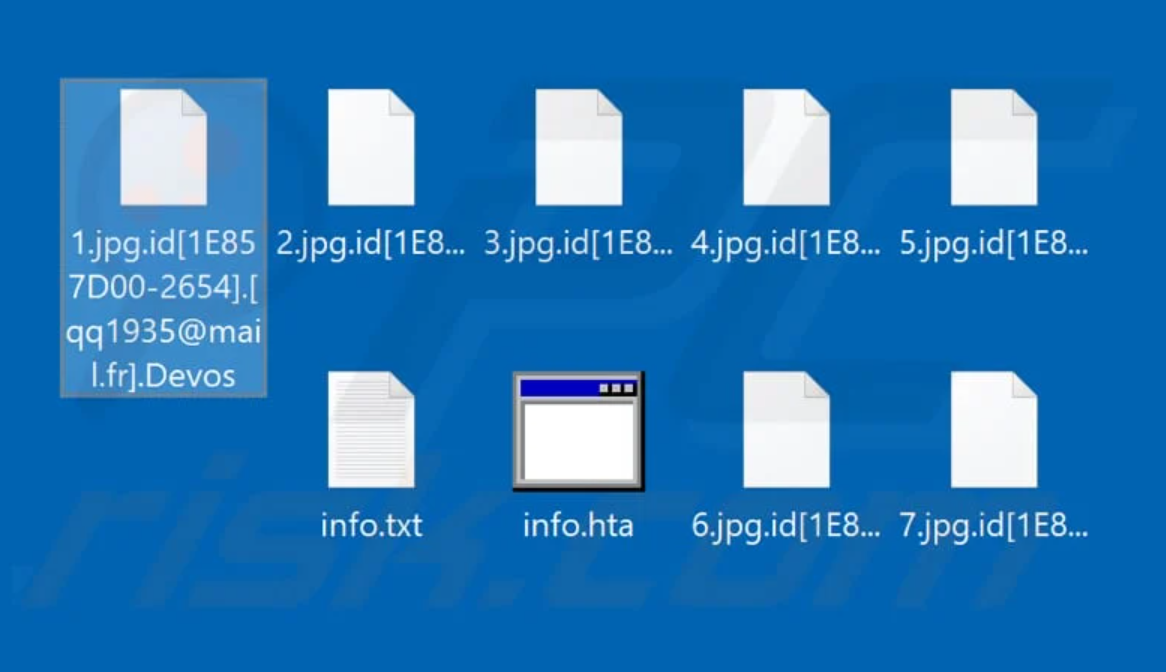

例如,它将“ 1.jpg ”重命名为“ 1.jpg.id[1E857D00-2654].[qq1935@mail.fr].Devos ”,等等。它向受害者提供两条勒索信息:一条在弹出窗口中(“ info.hta ”文件),另一条在名为“ info.txt ”的文本文件中。

Devos勒索软件加密的文件截图:

Devos 勒索软件概述

“info.txt”文件包含一个电子邮件地址,用于联系设计 Devos 的网络罪犯。“info.hta”窗口包含更详细的勒索信息,其中规定电子邮件必须包含指定的 ID,并且最多可以包含五个附件(加密文件),网络犯罪分子将免费解密这些附件。

然而,要恢复剩余的文件,受害者必须使用解密工具。该工具的成本未知,但有人提到,这取决于受害者与 Devos 开发人员联系的速度。无论如何,赎金必须以BTC支付。还指出,尝试重命名加密文件或尝试使用其他软件解密它们可能会导致永久性数据丢失。

不幸的是,目前没有免费工具能够恢复被该勒索软件加密的文件。只有设计勒索软件的网络罪犯才能解密数据。尽管如此,即使在付款后,他们通常也不会发送解密工具/密钥。在许多情况下,信任网络罪犯的受害者都被骗了。

通常,无需使用仅由网络犯罪分子持有的工具即可恢复文件的唯一方法是从现有备份中恢复文件。即使受害者从操作系统中卸载勒索软件,文件仍保持加密状态——删除只是防止它进一步加密。

勒索软件示例

还有许多其他勒索软件示例,包括 PRT、Nosu和Z9。通常,这些恶意程序旨在锁定(加密)文件以及创建和/或显示勒索消息。主要区别在于解密成本和用于数据加密的加密算法

如前所述,如果没有仅由勒索软件开发人员持有的特定工具,受害者通常无法解密文件,除非(在极少数情况下)勒索软件包含错误/缺陷或其他漏洞。另一种解决方案是当受害者备份他们的数据时。因此,在远程服务器或未插入的存储设备上维护数据备份。

勒索软件是如何感染我的电脑的?

目前尚不清楚网络罪犯是如何扩散 Devos 的,但是,大多数网络罪犯通过电子邮件(垃圾邮件活动)、可疑软件下载源、假冒(非官方)软件更新和激活工具来分发恶意程序。他们使用垃圾邮件活动发送许多包含恶意附件的电子邮件。

如果打开,这些可以安装恶意软件(包括勒索软件)。他们通常附加的文件示例包括 Microsoft Office 文档、PDF 文档、存档(ZIP、RAR)、JavaScript 文件和可执行文件(.exe 和其他此类文件)。这些电子邮件通常包含可以下载恶意文件的网站链接。

恶意软件还通过对等网络(例如,Torrent 客户端、eMule)、免费软件下载网站、第三方软件下载器、免费文件托管页面和其他类似渠道传播。它们用于上传恶意文件。打开通过这些渠道下载的文件的人可能会安装勒索软件或其他高风险恶意软件。

特洛伊是经常引起连锁感染的程序。安装后,它们会导致安装其他恶意软件。请注意,只有在系统上已安装特洛伊时才会发生这种情况。

非官方软件更新程序通过安装恶意程序而不是更新、修复已安装的软件,或通过利用过时软件的错误/缺陷来感染系统。各种(非官方激活)工具是据称可以免费激活许可软件(绕过付费激活)的程序,但是,它们通常旨在分发和安装恶意软件。

为了预防服务器被勒索软件入侵,您可以采取以下措施:

- 安装杀毒软件:安装杀毒软件可以有效防止恶意软件的传播,从而有效地预防服务器被勒索勒索软件入侵。

- 定期备份:定期备份服务器上的数据,如果服务器被勒索软件入侵,可以使用备份数据恢复。

- 强化系统安全:及时更新操作系统和软件,并定期检查系统安全,以确保系统安全漏洞不被利用。

- 使用复杂的密码:使用复杂的密码可以有效防止入侵系统,确保系统的安全。

勒索软件入侵后如何处理?

首先,不要支付赎金。无论黑客怎么说,都不能保证在支付赎金后解密密钥真的会被释放。 要做的第一件事是将事件通知当局,政府有专门的网络犯罪部门来调查事件。之后,检查您的备份是否受到影响,如果受到影响,只有专门从事数据恢复的公司才能恢复您的文件。