前言

企业工作人员发现感染了mkp勒索病毒之后,可能会第一时间不知道该怎么办,那么正确的操作是:1.第一时间对中毒机器进行断网处理,防止病毒扩散。2.备份中毒后的数据。3.确定勒索病毒的家族然后尝试找解密程序(勒索病毒的种类可以通过病毒留下的勒索信息、加密的文件后缀等信息来判断,可以找专业人员通过病毒样本来判断病毒种类)4.寻找专业第三方的技术支持。5.谨慎联系黑客。6.排查机器中毒原因并进行加固。7.格式化中毒原因并重装系统

什么是mkp勒索病毒

.mkp后缀勒索病毒是原.makop后缀勒索病毒的变种,它们同属于makop家族,该种勒索病毒主要攻击企业服务器,攻击者渗透到企业内网,用加密程序对服务器上的所有文件进行加密,被加密的文件无法被正常打开,文件图标被篡改,文件的后缀名变为.[id].[hopeandhonest@smime.ninja].mkp,例如.mdf文件会变成.mdf.[id].[hopeandhonest@smime.ninja].mkp,桌面以及每个文件夹下有一个+README-WARNING+.txt勒索信文件。

不幸中了.mkp后缀勒索病毒,可以私信我免费咨询(PC3000CHINA)

中了mkp勒索病毒怎么办

中勒索病毒后不建议的操作:重装系统、全盘格式化等(以免破坏原始中毒环境 ),不要删除勒索信息以及被加密文件(以免影响后续恢复)

中了mkp有两种解决方案:

- 整机解密

a.自行联系黑客购买钥匙,需要注意沟通技巧,有案例表明黑客会漫天要价,还有黑客给的钥匙无法解密,进行二次勒索等现象

b.联系第三方代买钥匙服务商,联系黑客谈判后续解密都由第三方服务商操作,提供风险保障。

不建议任何形式向黑客支付赎金的方案,如果数据不得不恢复且第二种方案也解决不了,可以尝试这种方案 重要文件恢复

重要文件指的是数据库等大文件,一般也是黑客主要攻击目标,这种文件可以通过数据恢复的手段进行恢复,且完整度能达到99%以上,如果有早期备份文件参考,完整度更是可以达到100%,mkp后缀勒索病毒加密的文件可以通过这种方式恢复,已经有成熟的恢复技术,因此中了这种后缀勒索病毒可以私信我免费咨询

mkp勒索病毒如何感染用户

- 通过远程桌面 ,远程桌面的密码简单被破解,攻击者直接控制用户机器投毒

- 下载了带有恶意软件的应用导致文件被加密。

- 打开了钓鱼邮件中的附件导致中毒文件被加密。

- 系统或者应用软件中存在漏洞导致文件被加密。

- 设置了共享文件夹,局域网内有其它机器中招,导致共享文件夹的数据被其它机器的病毒加密。

mkp勒索病毒相关案例

日期:2022年5月19日

客户名称:台湾某客户

故障类型:文中ERP系统被勒索病毒攻击,业务不能正常运行

恢复时间:5小时

恢复完整度:超过99%

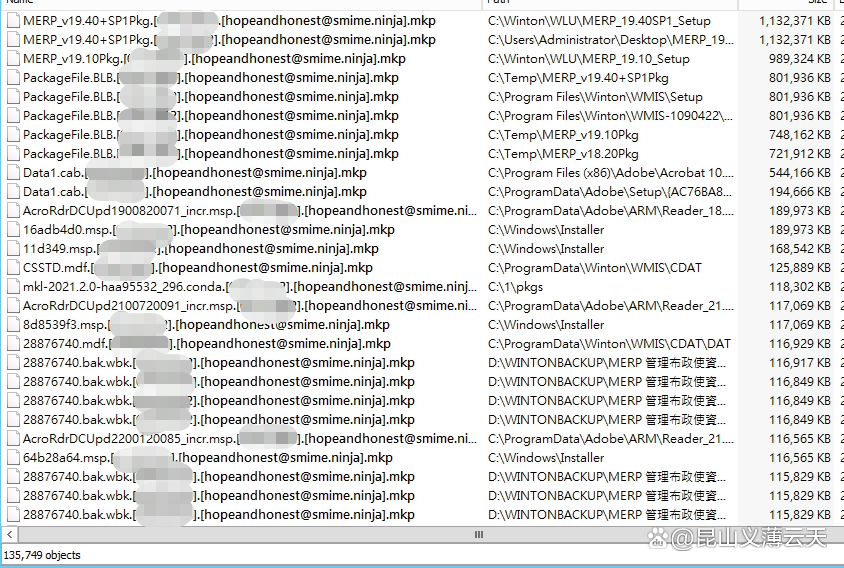

被病毒加密的文件

被加密后的桌面背景

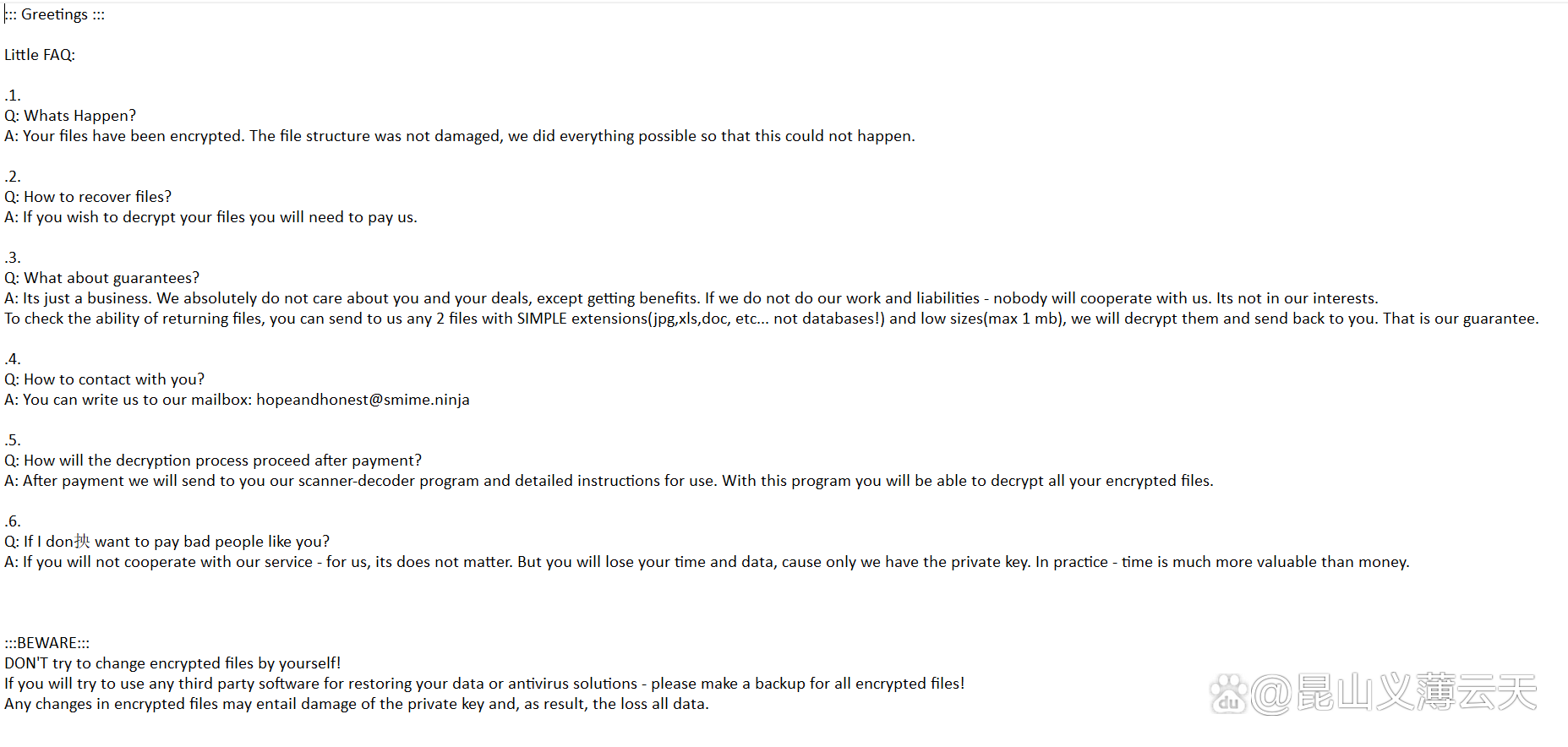

mkp勒索信

安全建议

1:系统密码复杂度要高

2:windows系统补丁更新到最新

3:数据库密码复杂度足够高

4:非必要不开启远程桌面控制端口

5:及时发现并修补软件或者系统漏洞

6:核心数据可安装防勒索病毒系统,安全有保障